Ransomware aanvallen, waarbij hackers computerbestanden versleutelen en om losgeld vragen, zijn de gewoonste zaak van de wereld geworden. In de afgelopen twee weken kregen consumenten daar op een directe manier mee te maken. Garmin, bekend van zijn GPS-apparatuur, stappentellers en sporthorloges, moest zijn digitale diensten bijna een week stil leggen vanwege een ransomware aanval. De Amerikaanse reisorganisatie CWT moest 4,5 miljoen dollar losgeld betalen aan cybercriminelen om te voorkomen dat vertrouwelijke informatie van klanten openbaar zou worden gemaakt. En Regis Healthcare, een van de grootste ouderenzorgorganisaties van Australië, kreeg te maken met een vergelijkbare aanval door een groep buitenlandse hackers. De hackers zetten hun dreiging kracht bij door persoonlijke medische gegevens op Internet te plaatsen. Zijn zorgorganisaties wel opgewassen tegen deze nieuwe lichting uiterst professionele organisaties van cybercriminelen?

Het Australian Cyber Security Centre (ACSC) gebruikte het incident bij Regis deze week om te melden dan men een “aanzienlijke toename” ziet van kwaadaardige cyberactiviteit in de gezondheidszorg door financieel gemotiveerde cybercriminelen die de 'Maze'-ransomware gebruiken. Cybercriminelen beschouwen de ouderenzorg en de gezondheidszorg volgens ACSC als lucratieve doelwitten voor ransomware-aanvallen. Dit komt door de gevoelige persoonlijke en medische informatie die ze bevatten en de noodzaak van deze informatie voor medische zorg en operaties. Een ransomware-aanval op een ziekenhuis of ouderenzorginstelling kan een enorme impact hebben, zegt ACSC.

De ‘Maze’ ransomware (en vergelijkbare software als WastedLocker) is ontworpen om de waardevolle informatie van een organisatie te vergrendelen of te versleutelen, zodat deze niet langer kan worden gebruikt. Cybercriminelen kunnen dan dreigen deze informatie online te plaatsen, tenzij er opnieuw losgeld wordt betaald. Dit is vooral effectief in de ouderenzorg en de gezondheidszorg. Daarnaast zijn de getroffen systemen ook nog eens grotendeels onbruikbaar.

Gijzelsoftware in zorg niet nieuw

Ransomware in de zorg is geen nieuwe ontwikkeling. “Nederlandse ziekenhuizen zijn kwetsbaar voor aanvallen met een gijzelvirus”, meldde de NOS in 2017. Zeker vijftien Nederlandse ziekenhuizen hadden in de drie jaar daarvoor te maken gehad met ransomware-aanvallen. In één ziekenhuis werden zelfs 75 computers geïnfecteerd, bleek destijds uit een rondgang van de NOS onder vijfentwintig ziekenhuizen.

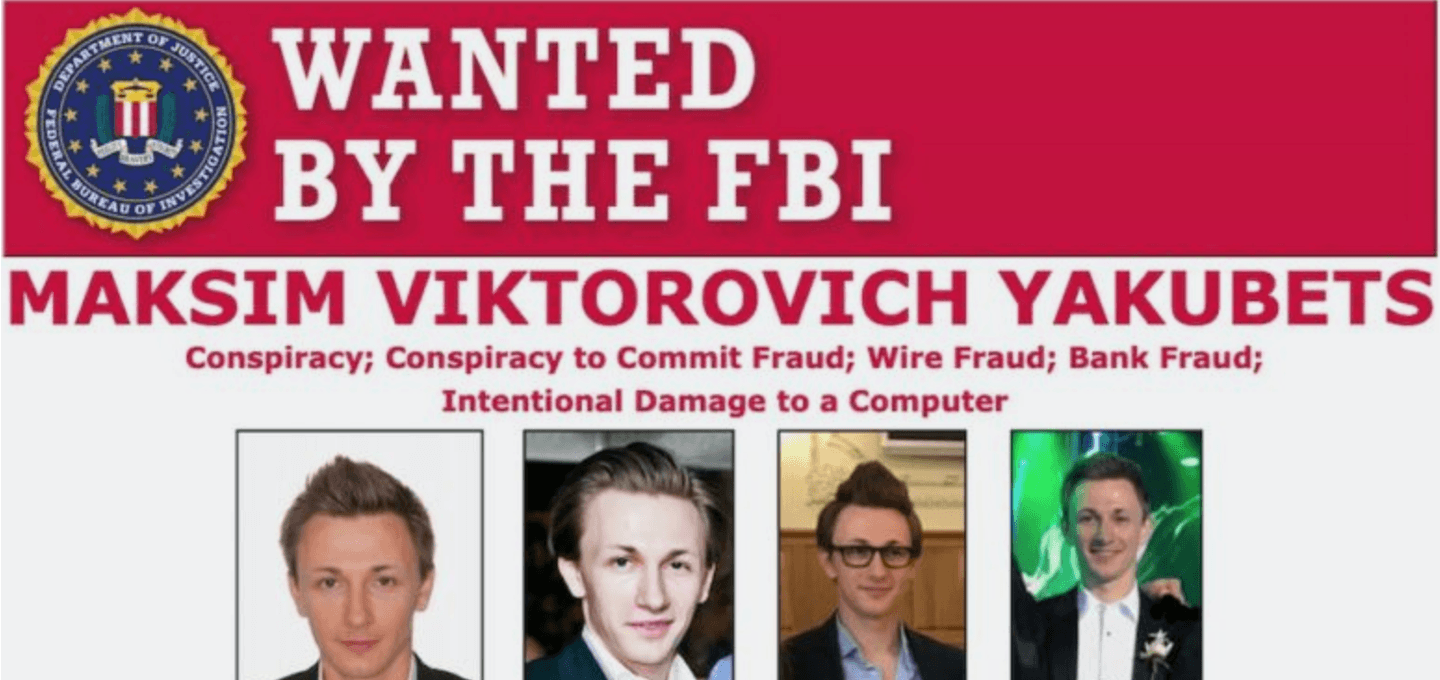

De werkwijze van cybercriminelen is inmiddels wel gevaarlijker geworden. De exploitatie van ransomware is een uiterst professionele en ondergrondse industrie geworden, waarbij criminelen de noodzakelijke gereedschappen als een clouddienst kunnen afnemen van gespecialiseerde bendes, bijna zoals je ook Dropbox of boekhouden uit de cloud afneemt. Organisaties als het Russische Evil Corp ontwikkelen super-geavanceerde hacking software, en richten hun pijlen steeds vaker op grote beursgenoteerde organisaties met diepe zakken. Hoe goed hun cyberbeveiliging ook is, er is maar één zwakke schakel nodig om hackers een eerste entree te geven in het netwerk.

De Nigeriaanse prins voorbij

Ransomware-aanvallen maken gebruik van bekende of onbekende zwakheden in computernetwerken, ongeacht of de data bij de organisatie zelf of in de cloud is opgeslagen. Wanneer software bijvoorbeeld niet up-to-date is, kunnen hackers bekende bugs gebruiken om toegang tot andere systemen in het netwerk of de cloud te krijgen, bijvoorbeeld vanaf een pc of smartphone. Phishing-aanvallen, waarbij gebruikers op een mail-bijlage of link in een e-mail klikken, zijn tegenwoordig zo goed voorbereid dat ook ICT’ers die beter zouden moeten weten voor de bijl gaan. Dergelijke aanvallen lijken totaal niet meer op de knullige mailtjes van de Nigeriaanse prins die je geld belooft.

Voor sommige aanvalsmethoden hoeft een gebruiker helemaal niet meer op een link te klikken om toch besmet te raken. Grote ransomware-aanvallen zijn doorgaans minutieus voorbereid en kennen maanden voorbereiding, waarin het netwerk langzaam wordt verkend en geïnfecteerd zonder dat de criminelen op de radar komen. Het zijn geen plofkraken, maar goed voorbereide operaties. Aanvallers gebruiken ook niet één techniek om binnen te komen, maar exploiteren verschillende zwakke plekken in het bedrijfsnetwerk of de cloud.

Interpol: COVID-19 katalysator voor ransomware in zorg

De internationale politieorganisatie Interpol liet deze week in een nieuwe publicatie weten dat er sinds COVID-19 een duidelijke verschuiving te zien is in slachtoffers van cybercriminaliteit van individuen en kleine bedrijven naar grote bedrijven, overheden en kritieke infrastructuur. Veel organisaties organisaties en bedrijven hebben snel externe systemen en netwerken ingezet om thuiswerkend personeel te ondersteunen, en daarmee profiteren criminelen ook van toegenomen beveiligingskwetsbaarheden om gegevens te stelen of te versleutelen, zegt Interpol.

Vooral kwetsbaarheden in netwerksoftware die overal ter wereld wordt gebruikt, zoals Citrix, worden onmiddellijk uitgebuit door hackers, omdat ze gebruik maken van het feit dat IT-afdelingen verzuimen de laatste versies te installeren. "Cybercriminelen ontwikkelen hun aanvallen in een alarmerend tempo en benutten de angst en onzekerheid veroorzaakt door de onstabiele sociale en economische situatie die door COVID-19 wordt gecreëerd”, zegt Jürgen Stock, secretaris-generaal van Interpol.

Wel of niet betalen?

Ook Interpol constateert dat de gezondheidszorg vaker doelwit is. Uit onderzoeken van Interpol-leden blijkt dat de meerderheid van de aanvallers nauwkeurig inschatte hoeveel losgeld zij van organisaties konden eisen. Scholen, overheden en ziekenhuizen die digitaal geheel op slot zijn gezet zullen geen 10 miljoen betalen, maar zijn in de praktijk wel bereid om tienduizenden of honderdduizenden dollars (in anonieme Bitcoins) te betalen om weer open te kunnen, vooral wanneer ze verzekerd zijn.

Het algemene advies van overheden en opsporingsinstanties is om nooit in te gaan op betaling van losgeld. Maar volgens een recente enquête van beveiligingsfirma Sophos betaalt gemiddeld een derde van alle wereldwijd getroffen organisaties losgeld. Een kwart van die ondernemingen krijgt op die manier zijn data ook weer terug, maar alle getroffenen hebben te maken met grote kosten voor het herstellen en beveiligen van het netwerk, of je nu losgeld betaalt of niet. Sterker nog: organisaties die losgeld betalen hebben gemiddeld veel hogere kosten per incident, concludeert het rapport op basis van de antwoorden van 5000 ondervraagden (200 in Nederland). Immers: zij betalen niet alleen losgeld, maar hebben daarbij ook nog alle bijkomende kosten voor het herstellen van de schade en het nemen van nieuwe maatregelen. Er is een grote variatie tussen landen, maar gemiddeld is de schadepost voor een ransom-ware aanval volgens Sophos ruim 750.000 dollar.

Back-up werkt, maar hoe lang nog?

Een effectieve methode om de schade te beperken is gebruik te maken van back-ups. Organisaties die hun gegevens regelmatig back-uppen en de bestanden offline en off-site (dus op geen enkele manier bereikbaar via het openbare netwerk) bewaren, kunnen de door hackers versleutelde data zo terugkrijgen. Dat blijkt bij de heft van alle aanvallen ook goed te werken. Sommige hackers proberen ook back-ups te verwijderen of te saboteren om het voor slachtoffers moeilijker te maken data te herstellen en de druk te verhogen. Back-ups offline bewaren is de manier om dit aan te pakken. De vraag is hoe lang dit nog geldt.

Volgens Lieuwe Jan Koning, CTO van cybersecurity specialist ON2IT, hebben we te maken met een voortdurend technologisch kat-en-muis spel tussen goed georganiseerde criminele organisaties en beveiligers. Een goede back-up hygiëne is nu nog een effectieve maatregel. Koning sluit echter niet uit dat hackers nu al werken aan een nieuwe generatie technieken waarbij de versleuteling al onzichtbaar en slapend in de back-up aanwezig is, hoewel hij hoopt dat die ontwikkeling nog lang op zich laat wachten.

Preventie: geen rocket science maar discipline

Hij benadrukt vooral het belang van preventie door het juist toepassen van bekende technieken als softwareversie-beheer, twee-factor authenticatie, versleuteling, wachtwoord management en het opdelen van netwerken in kleinere segmenten die apart beveiligd zijn. Op die manier kan een indringer, eenmaal binnen, niet direct bij alle andere systemen komen, en is de kans dat verdachte activiteiten worden opgemerkt groter.

Maar zoals eerder gezegd is een klein foutje voldoende om hackers te laten toeslaan. Zij hebben in principe eindeloos de tijd, en hun geautomatiseerde hack-software kan bijna in realtime gebruik maken van een piepklein lek in een systeem van een ziekenhuis of andere zorgorganisatie. Zorgorganisaties en hun toezichthouders doen er goed aan - ook wanneer ze alle adviezen van cyberbeveiligers opvolgen - om voorbereid te zijn op een scenario waarbij belangrijke systemen door ransomware op slot staan. Dat maakt de crisis op dat moment niet minder, maar de paniek wellicht wel. Een zorgorganisatie zonder een calamiteitenplan voor een gerichte ransomware-aanval ontkent de realiteit.

Trackbacks & Pingbacks

[…] computerbestanden versleutelen en om losgeld vragen, treft wereldwijd ook de zorgsector (zie onder andere Australië en […]

Plaats een Reactie

Meepraten?Draag gerust bij!